“Important notice: Default security settings for new Azure Storage accounts will be updated” (_LVK-RT8)

というタイトルの通知が来ました。

- この通知の内容はなんですか?

- 既存のストレージアカウントも影響を受けますか?

- 何か対応をする必要がありますか?

回答

最もお問い合わせを頂いている内容から記載させて頂きます。

<概要>

2023 年 8 月以降、新規に作成するストレージに関して、

「(アカウントレベルの)パブリックアクセスを許可する」 と

「クロステナントレプリケーションを許可する」 という設定の初期値が変更されるという内容です。既存のストレージアカウントの設定は変更されません。

また、変更ができなくなるということではございません。

これまで初期値が “有効” として作成されていた項目が、新規に作られるストレージアカウントでは “無効” で作成されるようになる、というだけであり、

必要に応じて変更頂くことが可能です。上述の通り、既存のストレージアカウントには影響がないことから、ほとんどのユーザーにおいて 特に何か対応する必要がない ものと判断しています。

2023 年 8 月以降、新規にストレージアカウントを作成された際は、

「アカウントレベルの匿名パブリックアクセス」と 「クロステナントレプリケーションを許可する」を有効として利用されたい場合、

設定を変更する必要がある点だけご注意下さい。

<詳細>

今回の通知は Azure Storage をご利用しているユーザーにお送りしています。

Blobパブリックアクセスについて

まず、ストレージアカウントには “Blob パブリックアクセスを許可する” という設定がございます。

これはストレージ内の Blob ファイルの、匿名アクセス(認証を利用せずアクセスすること)に関係する設定です。

より詳細は下記の資料をご確認下さい。

コンテナーと BLOB の匿名パブリック読み取りアクセスを構成する

https://learn.microsoft.com/ja-jp/azure/storage/blobs/anonymous-read-access-configure?tabs=portal

これまでは、この設定について、初期値が “有効” となっておりましたが、

2023 年 8 月より、新規に作成されるストレージアカウントに対して、この設定の初期値を “無効” に変更します。

既存のストレージアカウントの設定は変更されません。

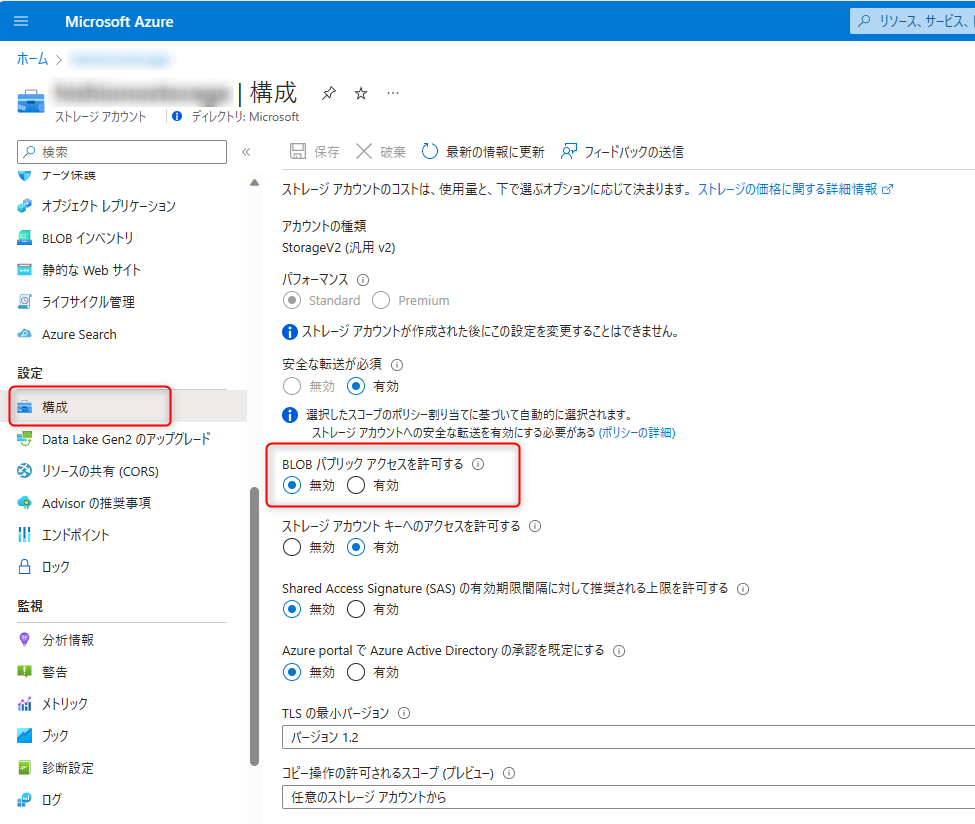

現状の設定は Azure Portal から簡単にご確認頂けます。

ストレージアカウントの管理画面から “構成” を開いて、”BLOB パブリックアクセスを許可する” を確認してください。

コマンドから確認する場合は、 Get-AzStorageAccount 等を利用して、 AllowBlobPublicAccess を確認します。

詳細は下記の資料をご確認下さい。

Get-AzStorageAccount

https://learn.microsoft.com/ja-jp/powershell/module/az.storage/Get-azStorageAccount?view=azps-8.3.0

クロステナントレプリケーションについて

また、クロステナントレプリケーションという設定がございます。

オブジェクトレプリケーションという機能があり、これを別の Azure AD テナント上のストレージと実施するための設定です。

より詳細は下記の資料をご確認下さい。

Azure Active Directory テナント間でのオブジェクト レプリケーションを禁止する

https://learn.microsoft.com/ja-JP/azure/storage/blobs/object-replication-prevent-cross-tenant-policies?tabs=portal

これまでは、この設定について、初期値が “有効” となっておりましたが、

2023 年 8 月より、新規に作成されるストレージアカウントに対して、この設定の初期値を “無効” に変更します。

既存のストレージアカウントの設定は変更されません。

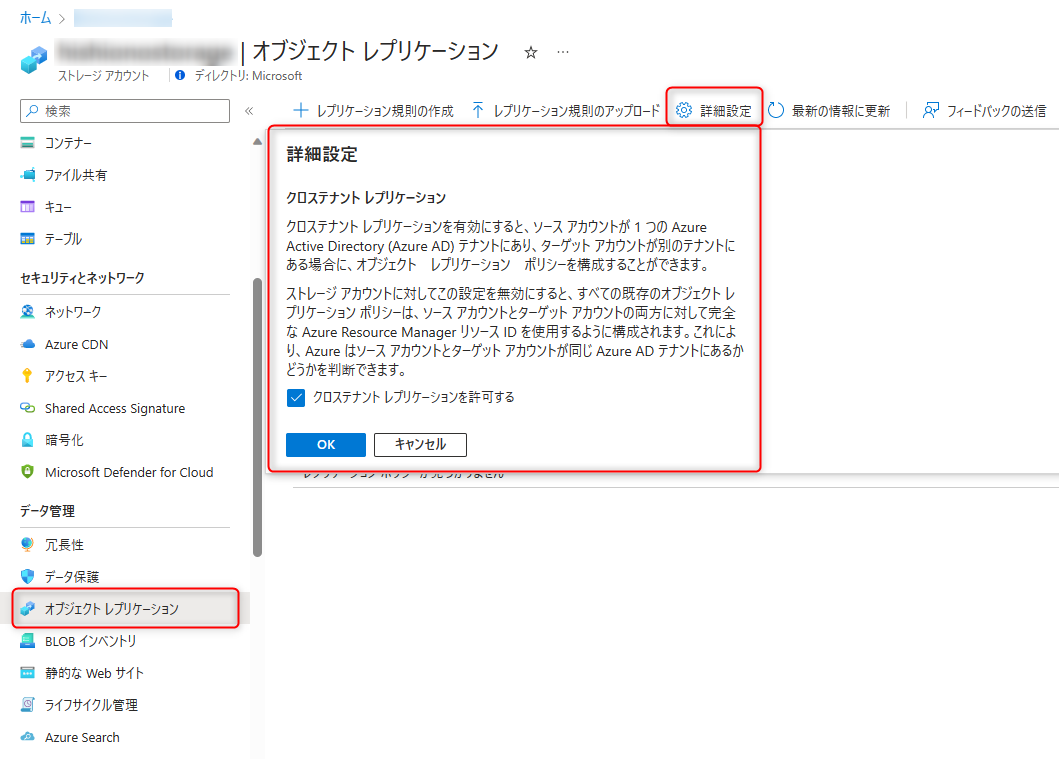

現状の設定は Azure Portal から簡単にご確認頂けます。

ストレージアカウントの管理画面より、”オブジェクトレプリケーション” を開いて、上部の “詳細設定” を確認してください。

コマンドから確認する場合は、Get-AzStorageAccount 等を利用して、AllowCrossTenantReplication を確認します。

詳細は下記の資料をご確認下さい。

Get-AzStorageAccount

https://learn.microsoft.com/ja-jp/powershell/module/az.storage/Get-azStorageAccount?view=azps-8.3.0

<補足>

通知の中に “EnableAnonymousAccessForNewStorageAccounts” という機能について紹介がございます。

サブスクリプション レベルで「EnableAnonymousAccessForNewStorageAccounts」を登録すれば、

現状と同じく初期値が “有効” の状態で作成されます。

Azure Portal よりサブスクリプションの管理画面を開いて、

プレビュー機能 ⇒ EnableAnonymousAccessForNewStorageAccounts を検索

と実施頂くことで登録可能です。

参考ドキュメント

- コンテナーと BLOB の匿名パブリック読み取りアクセスを構成する

https://learn.microsoft.com/ja-jp/azure/storage/blobs/anonymous-read-access-configure?tabs=portal - Azure Active Directory テナント間でのオブジェクト レプリケーションを禁止する

https://learn.microsoft.com/ja-JP/azure/storage/blobs/object-replication-prevent-cross-tenant-policies?tabs=portal - Get-AzStorageAccount

https://learn.microsoft.com/ja-jp/powershell/module/az.storage/Get-azStorageAccount?view=azps-8.3.0 - Azure サブスクリプションでプレビュー機能を設定する

https://learn.microsoft.com/ja-jp/azure/azure-resource-manager/management/preview-features?tabs=azure-portal

2023 年 5 月 19 日時点の内容となります。

本記事の内容は予告なく変更される場合がございますので予めご了承ください。

※本情報の内容(添付文書、リンク先などを含む)は、作成日時点でのものであり、予告なく変更される場合があります。